Symbole De Piratage De Mot Néon Sur Fond Violet Foncé De La Carte. Hack Attack Erreur De Piratage Du Système De Violation De Données. | Vecteur Premium

résumé, hack, avertissement, concept, téléphone, interface, écran, rouges, système, avertissement, que, les, système, a, été, piraté, dans, les, système, ordinateur 8551658 Art vectoriel chez Vecteezy

résumé, hack, avertissement, concept, téléphone, interface, écran, rouges, système, avertissement, que, les, système, a, été, piraté, dans, les, système, ordinateur 8551658 Art vectoriel chez Vecteezy

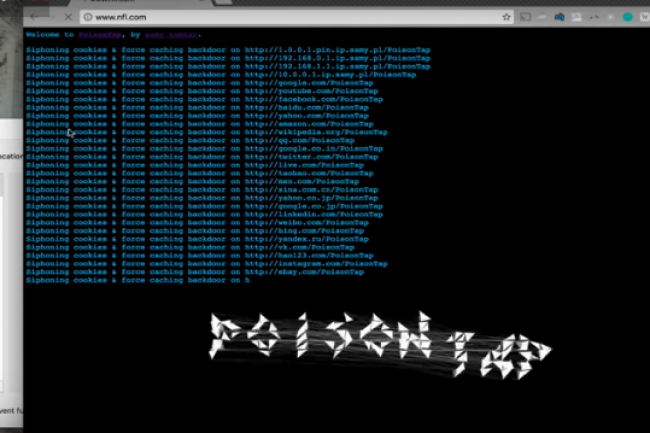

Le groupe de hackers Cult of the Dead Cow prévoit un système pour chiffrer les applications de messagerie et autres – Le Journal du Hack

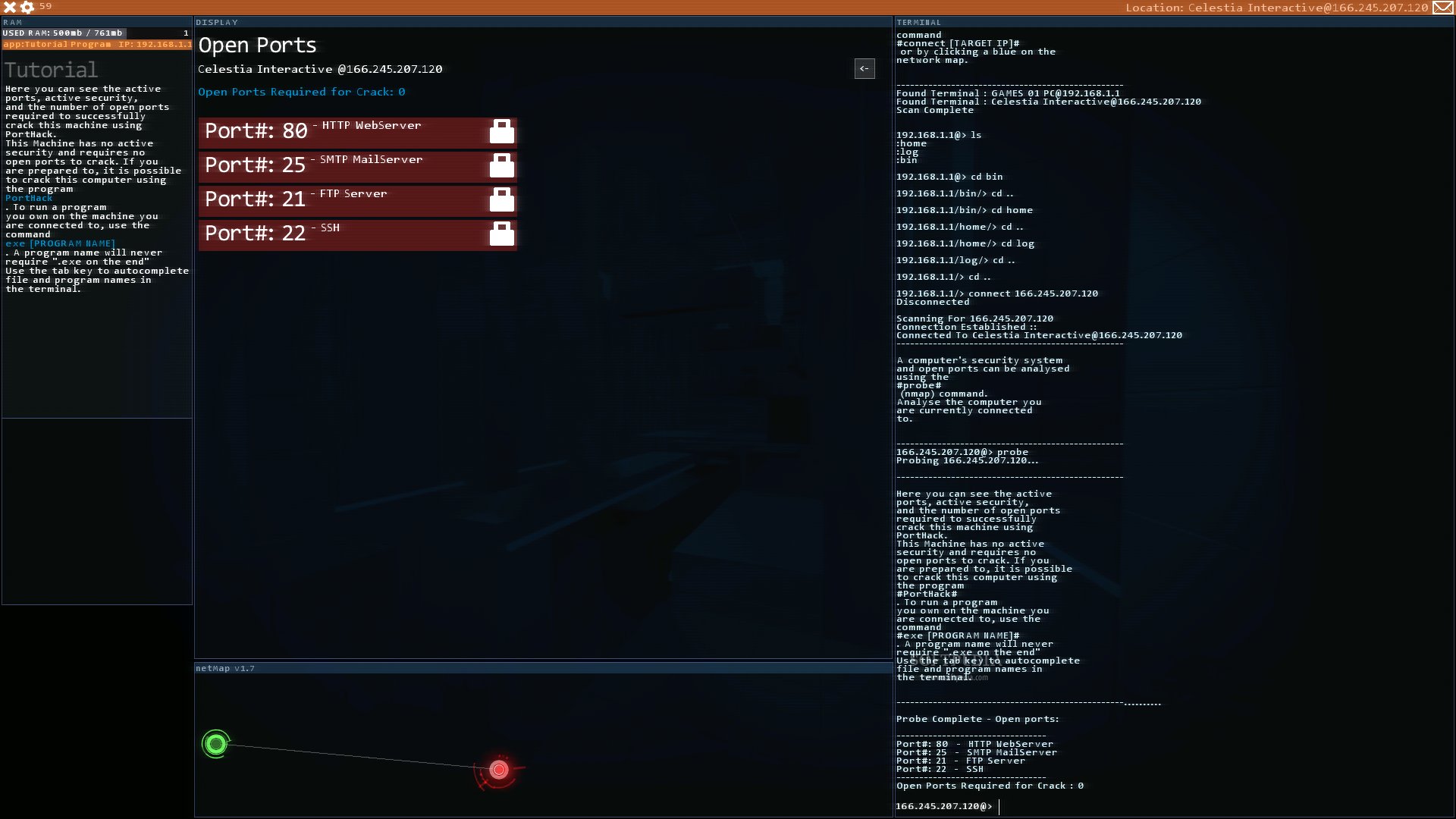

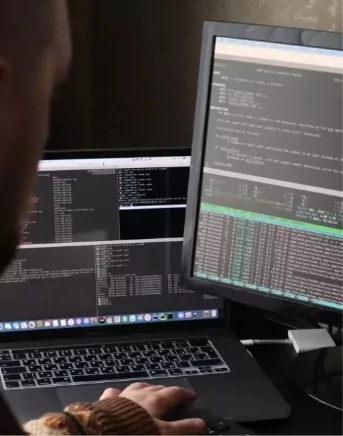

Cyberattaques : dans la peau d'un hacker, pour mieux comprendre les intrusions informatiques - La Voix du Nord

Des hackers d'élite volent l'historique des antivirus pour voir si leur malware est détecté - Numerama

Hack ton énergie : explore ton système pour révéler ton potentiel ! - Elodie T. - Librairie Mollat Bordeaux

Photo libre de droit de Un Système Informatique Avertissement Piraté banque d'images et plus d'images libres de droit de Violation d'accès informatique - Violation d'accès informatique, Pirate informatique, Internet - iStock